- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

Trivy ដែលជាកម្មវិធីស្កេនភាពងាយរងគ្រោះប្រភពបើកចំហដ៏ពេញនិយមដែលគ្រប់គ្រងដោយ Aqua Security ត្រូវបានវាយប្រហារជាលើកទីពីរក្នុងរយៈពេលមួយខែ ដើម្បីបញ្ជូនមេរោគដែលលួចយកអាថ៌កំបាំង CI/CD ដ៏រសើប។

ឧប្បត្តិហេតុចុងក្រោយបំផុតបានប៉ះពាល់ដល់ GitHub Actions "aquasecurity/trivy-action" និង "aquasecurity/setup-trivy" ដែលត្រូវបានប្រើដើម្បីស្កេនរូបភាពកុងតឺន័រ Docker សម្រាប់ភាពងាយរងគ្រោះ និងរៀបចំលំហូរការងារ GitHub Actions ជាមួយនឹងកំណែជាក់លាក់នៃម៉ាស៊ីនស្កេនរៀងៗខ្លួន។

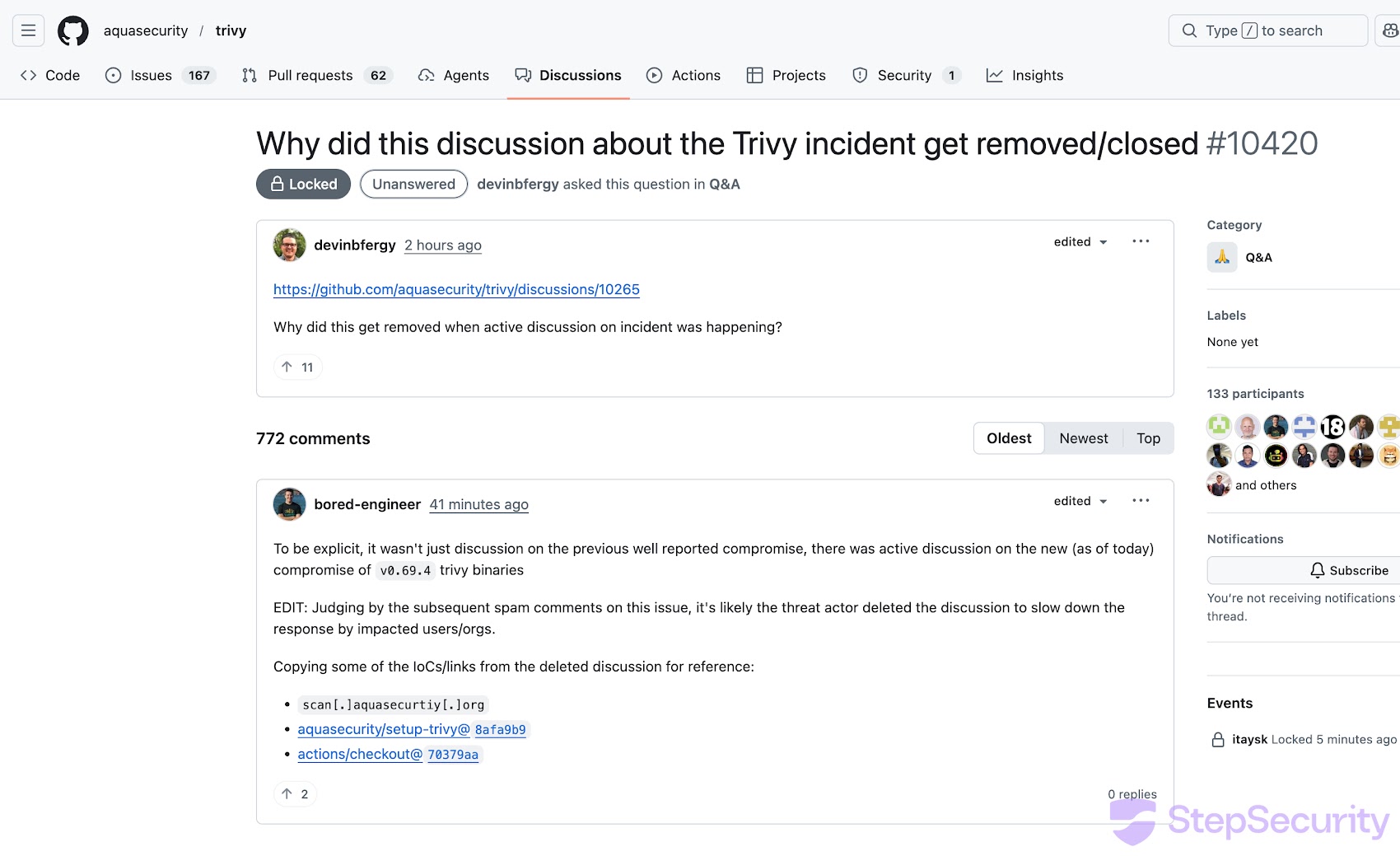

អ្នកស្រាវជ្រាវសន្តិសុខ Socket លោក Philipp Burckhardt បាននិយាយថា "យើងបានកំណត់អត្តសញ្ញាណថា អ្នកវាយប្រហារបានបង្ខំឱ្យរុញស្លាកកំណែចំនួន 75 ក្នុងចំណោម 76 នៅក្នុងឃ្លាំង aquasecurity/trivy-action ដែលជា GitHub Action ផ្លូវការសម្រាប់ដំណើរការស្កេនភាពងាយរងគ្រោះ Trivy នៅក្នុងបំពង់ CI/CD"។ "ស្លាកទាំងនេះត្រូវបានកែប្រែដើម្បីបម្រើការផ្ទុកទិន្នន័យដែលមានគំនិតអាក្រក់ ដោយប្រែក្លាយឯកសារយោងកំណែដែលទុកចិត្តទៅជាយន្តការចែកចាយសម្រាប់ infostealer"។

បន្ទុកទិន្នន័យនេះដំណើរការនៅក្នុង GitHub Actions runners ហើយមានគោលបំណងទាញយកអាថ៌កំបាំងដ៏មានតម្លៃរបស់អ្នកអភិវឌ្ឍន៍ពីបរិស្ថាន CI/CD ដូចជាសោ SSH លិខិតសម្គាល់សម្រាប់អ្នកផ្តល់សេវា cloud មូលដ្ឋានទិន្នន័យ Git ការកំណត់រចនាសម្ព័ន្ធ Docker ថូខឹន Kubernetes និងកាបូបរូបិយប័ណ្ណគ្រីបតូ។

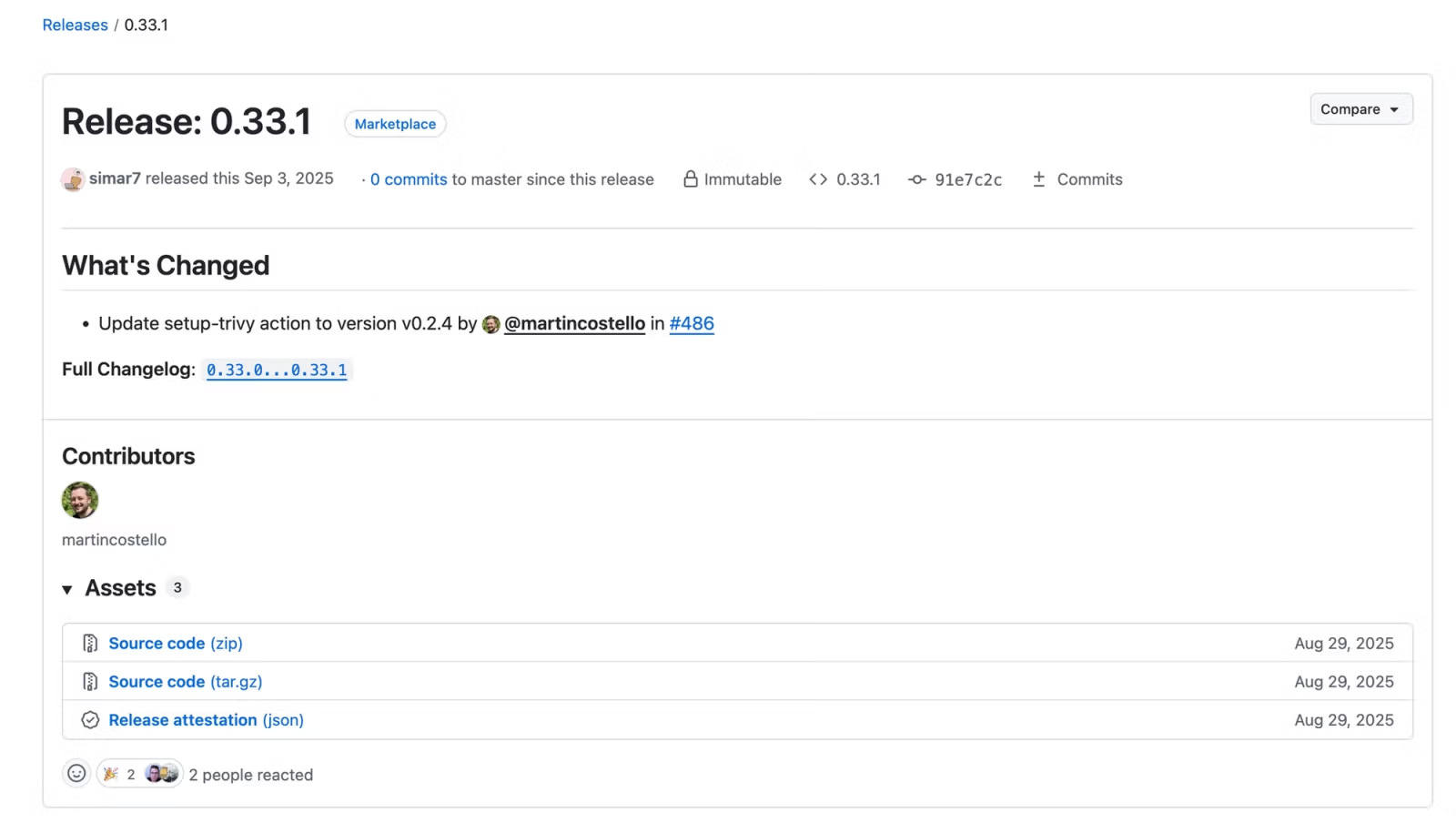

ការអភិវឌ្ឍនេះគឺជាឧប្បត្តិហេតុខ្សែសង្វាក់ផ្គត់ផ្គង់លើកទីពីរដែលពាក់ព័ន្ធនឹង Trivy។ នៅចុងខែកុម្ភៈ និងដើមខែមីនា ឆ្នាំ២០២៦ បូតស្វ័យប្រវត្តិមួយដែលមានឈ្មោះថា hackerbot-claw បានកេងប្រវ័ញ្ចលំហូរការងារ "pull_request_target" ដើម្បីលួចថូខឹនចូលប្រើផ្ទាល់ខ្លួន (PAT) ដែលបន្ទាប់មកត្រូវបានប្រើប្រាស់ដើម្បីដណ្តើមការគ្រប់គ្រងឃ្លាំង GitHub លុបកំណែចេញផ្សាយជាច្រើន និងរុញកំណែព្យាបាទពីរនៃផ្នែកបន្ថែម Visual Studio Code (VS Code) របស់វាទៅ Open VSX។

សញ្ញាដំបូងនៃការសម្របសម្រួលត្រូវបានសម្គាល់ដោយអ្នកស្រាវជ្រាវសន្តិសុខ Paul McCarty បន្ទាប់ពីការចេញផ្សាយថ្មីដែលសម្របសម្រួល (កំណែ 0.69.4) ត្រូវបានបោះពុម្ពផ្សាយទៅកាន់ឃ្លាំង GitHub "aquasecurity/trivy"។ កំណែក្លែងក្លាយត្រូវបានដកចេញចាប់តាំងពីពេលនោះមក។ យោងតាមលោក Wiz កំណែ 0.69.4 ចាប់ផ្តើមទាំងសេវាកម្ម Trivy ស្របច្បាប់ និងកូដព្យាបាទដែលទទួលខុសត្រូវចំពោះកិច្ចការមួយចំនួន -

-ធ្វើការលួចទិន្នន័យដោយស្កេនប្រព័ន្ធសម្រាប់អថេរបរិស្ថាន និងព័ត៌មានសម្ងាត់ អ៊ិនគ្រីបទិន្នន័យ និងច្រោះវាតាមរយៈសំណើ HTTP POST ដើម្បី scan.aquasecurtiy[.]org។

-រៀបចំការបន្តប្រើប្រាស់ដោយប្រើសេវាកម្ម systemd បន្ទាប់ពីបញ្ជាក់ថាវាកំពុងដំណើរការលើម៉ាស៊ីនអ្នកអភិវឌ្ឍន៍។ សេវាកម្ម systemd ត្រូវបានកំណត់រចនាសម្ព័ន្ធដើម្បីដំណើរការស្គ្រីប Python ("sysmon.py") ដែលស្ទង់មតិម៉ាស៊ីនមេខាងក្រៅដើម្បីទាញយក payload និងប្រតិបត្តិវា។

នៅក្នុងសេចក្តីថ្លែងការណ៍មួយ លោក Itay Shakury អនុប្រធានផ្នែកប្រភពបើកចំហនៅ Aqua Security បាននិយាយថា អ្នកវាយប្រហារបានរំលោភបំពានព័ត៌មានសម្ងាត់ដែលសម្របសម្រួលដើម្បីបោះពុម្ពផ្សាយការចេញផ្សាយ trivy, trivy-action និង setup-trivy ដែលមានមេរោគ។ ក្នុងករណី "aquasecurity/trivy-action" សត្រូវបង្ខំឱ្យរុញស្លាកកំណែចំនួន 75 ដើម្បីចង្អុលទៅការប្តេជ្ញាចិត្តដែលមានផ្ទុក Python infostealer payload ដោយមិនបង្កើតការចេញផ្សាយថ្មី ឬរុញទៅសាខាណាមួយឡើយ ដូចដែលការអនុវត្តស្តង់ដារ។ ស្លាក "aquasecurity/setup-trivy" ចំនួនប្រាំពីរត្រូវបានបង្ខំតាមរបៀបដូចគ្នា។

«ដូច្នេះក្នុងករណីនេះ អ្នកវាយប្រហារមិនចាំបាច់កេងប្រវ័ញ្ច Git ដោយខ្លួនឯងទេ» Burckhardt បានប្រាប់ The Hacker News។ «ពួកគេមានព័ត៌មានសម្ងាត់ដែលមានសុពលភាពជាមួយនឹងសិទ្ធិគ្រប់គ្រាន់ដើម្បីជំរុញកូដ និងសរសេរស្លាកឡើងវិញ ដែលជាអ្វីដែលអនុញ្ញាតឱ្យមានការបំពុលស្លាកដែលយើងសង្កេតឃើញ។ អ្វីដែលនៅតែមិនច្បាស់លាស់គឺព័ត៌មានសម្ងាត់ពិតប្រាកដដែលប្រើក្នុងជំហានជាក់លាក់នេះ (ឧទាហរណ៍ ថូខឹន PAT របស់អ្នកថែទាំទល់នឹងស្វ័យប្រវត្តិកម្ម) ប៉ុន្តែមូលហេតុដើមឥឡូវនេះត្រូវបានគេយល់ថាជាការសម្របសម្រួលព័ត៌មានសម្ងាត់ដែលបន្តពីឧប្បត្តិហេតុមុន»។

អ្នកលក់សុវត្ថិភាពក៏បានទទួលស្គាល់ផងដែរថាការវាយប្រហារចុងក្រោយបំផុតបានកើតចេញពីការទប់ស្កាត់មិនពេញលេញនៃឧប្បត្តិហេតុ hackerbot-claw។ «យើងបានបង្វិលអាថ៌កំបាំង និងថូខឹន ប៉ុន្តែដំណើរការនេះមិនមែនជាអាតូមិកទេ ហើយអ្នកវាយប្រហារប្រហែលជាបានលួចយកថូខឹនដែលបានធ្វើឱ្យស្រស់ឡើងវិញ» Shakury បាននិយាយ។ «ឥឡូវនេះយើងកំពុងប្រើវិធីសាស្រ្តរឹតត្បិតជាងមុន និងចាក់សោសកម្មភាពស្វ័យប្រវត្តិទាំងអស់ និងថូខឹនណាមួយ ដើម្បីលុបបំបាត់បញ្ហាឱ្យបានហ្មត់ចត់»។

ឧបករណ៍លួចដំណើរការជាបីដំណាក់កាល៖ ការប្រមូលអថេរបរិស្ថានពីអង្គចងចាំដំណើរការរបស់អ្នករត់ និងប្រព័ន្ធឯកសារ ការអ៊ិនគ្រីបទិន្នន័យ និងការច្រោះវាទៅម៉ាស៊ីនមេដែលគ្រប់គ្រងដោយអ្នកវាយប្រហារ ("scan.aquasecurtiy[.]org")។

ប្រសិនបើការប៉ុនប៉ងលួចទិន្នន័យបរាជ័យ គណនី GitHub របស់ជនរងគ្រោះផ្ទាល់ត្រូវបានរំលោភបំពានដើម្បីដាក់ទិន្នន័យដែលត្រូវបានគេលួចនៅក្នុងឃ្លាំងសាធារណៈមួយដែលមានឈ្មោះថា "tpcp-docs" ដោយប្រើប្រាស់ INPUT_GITHUB_PAT ដែលចាប់យកបាន ដែលជាអថេរបរិស្ថានដែលប្រើក្នុង GitHub Actions ដើម្បីបញ្ជូន GitHub PAT សម្រាប់ការផ្ទៀងផ្ទាត់ជាមួយ GitHub API។

បច្ចុប្បន្ននេះមិនទាន់ដឹងថាអ្នកណានៅពីក្រោយការវាយប្រហារនោះទេ ទោះបីជាមានសញ្ញាណបង្ហាញថាអ្នកគំរាមកំហែងដែលគេស្គាល់ថាជា TeamPCP អាចនៅពីក្រោយវាក៏ដោយ។ ការវាយតម្លៃនេះគឺផ្អែកលើការពិតដែលថាអ្នកប្រមូលព័ត៌មានបញ្ជាក់អត្តសញ្ញាណខ្លួនឯងថាជា "អ្នកលួច TeamPCP Cloud" នៅក្នុងកូដប្រភព។ ត្រូវបានគេស្គាល់ផងដែរថាជា DeadCatx3, PCPcat, PersyPCP, ShellForce និង CipherForce ក្រុមនេះត្រូវបានគេស្គាល់ថាដើរតួជាវេទិកាឧក្រិដ្ឋកម្មតាមអ៊ីនធឺណិតដែលមានដើមកំណើតលើពពក ដែលត្រូវបានរចនាឡើងដើម្បីបំពានហេដ្ឋារចនាសម្ព័ន្ធពពកទំនើប ដើម្បីសម្រួលដល់ការលួចទិន្នន័យ និងការជំរិតទារប្រាក់។