- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

អ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានបង្ហាញពីចំណុចខ្សោយសុវត្ថិភាពចំនួនបីដែលប៉ះពាល់ដល់ LangChain និង LangGraph ដែលប្រសិនបើត្រូវបានកេងប្រវ័ញ្ចដោយជោគជ័យ វាអាចបង្ហាញទិន្នន័យប្រព័ន្ធឯកសារ អាថ៌កំបាំងបរិស្ថាន និងប្រវត្តិសន្ទនា។

ទាំង LangChain និង LangGraph គឺជាក្របខ័ណ្ឌប្រភពបើកចំហដែលត្រូវបានប្រើដើម្បីបង្កើតកម្មវិធីដែលដំណើរការដោយគំរូភាសាធំ (LLMs)។ LangGraph ត្រូវបានបង្កើតឡើងនៅលើមូលដ្ឋានគ្រឹះនៃ LangChain សម្រាប់លំហូរការងារភ្នាក់ងារដែលស្មុគស្មាញ និងមិនមែនលីនេអ៊ែរ។ យោងតាមស្ថិតិនៅលើសន្ទស្សន៍កញ្ចប់ Python (PyPI) LangChain, LangChain-Core និង LangGraph ត្រូវបានទាញយកច្រើនជាង 52 លានដង 23 លានដង និង 9 លានដងកាលពីសប្តាហ៍មុន។

អ្នកស្រាវជ្រាវសន្តិសុខ Cyera លោក Vladimir Tokarev បាននិយាយនៅក្នុងរបាយការណ៍មួយដែលបានចេញផ្សាយកាលពីថ្ងៃព្រហស្បតិ៍ថា "ចំណុចខ្សោយនីមួយៗបង្ហាញថ្នាក់ទិន្នន័យសហគ្រាសផ្សេងៗគ្នា៖ ឯកសារប្រព័ន្ធឯកសារ អាថ៌កំបាំងបរិស្ថាន និងប្រវត្តិសន្ទនា"។

បញ្ហាទាំងនេះ សរុបមក ផ្តល់នូវផ្លូវឯករាជ្យចំនួនបីដែលអ្នកវាយប្រហារអាចទាញយកដើម្បីបង្ហូរទិន្នន័យរសើបចេញពីការដាក់ពង្រាយ LangChain សហគ្រាសណាមួយ។ ព័ត៌មានលម្អិតនៃភាពងាយរងគ្រោះមានដូចខាងក្រោម៖

-CVE-2026-34070 (ពិន្ទុ CVSS៖ 7.5) - ភាពងាយរងគ្រោះនៃការឆ្លងកាត់ផ្លូវនៅក្នុង LangChain ("langchain_core/prompts/loading.py") ដែលអនុញ្ញាតឱ្យចូលប្រើឯកសារដោយមិនចាំបាច់មានការផ្ទៀងផ្ទាត់ណាមួយតាមរយៈ API ផ្ទុកទិន្នន័យភ្លាមៗរបស់វាដោយផ្គត់ផ្គង់គំរូប្រអប់បញ្ចូលដែលបង្កើតឡើងជាពិសេស។

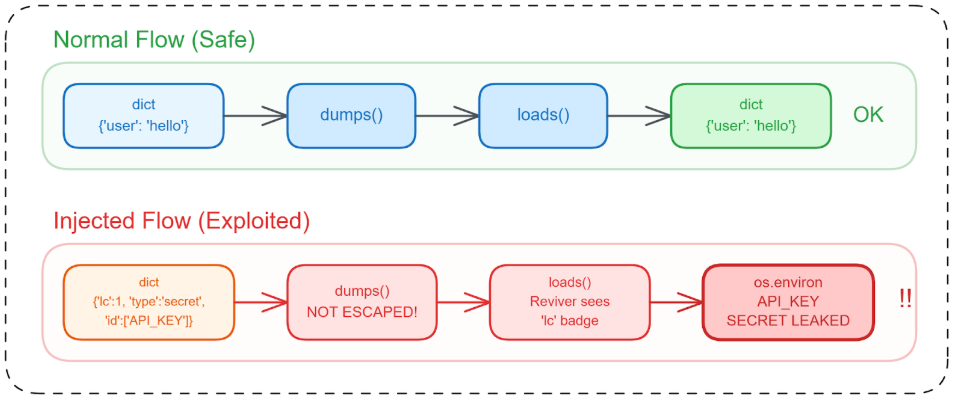

-CVE-2025-68664 (ពិន្ទុ CVSS៖ 9.3) - ការលុបចោលភាពងាយរងគ្រោះនៃទិន្នន័យដែលមិនគួរឱ្យទុកចិត្តនៅក្នុង LangChain ដែលលេចធ្លាយកូនសោ API និងអាថ៌កំបាំងបរិស្ថានដោយបញ្ជូនរចនាសម្ព័ន្ធទិន្នន័យជាការបញ្ចូលដែលបញ្ឆោតកម្មវិធីឱ្យបកស្រាយវាជាវត្ថុ LangChain ដែលត្រូវបានធ្វើស៊េរីរួចហើយជាជាងទិន្នន័យអ្នកប្រើប្រាស់ធម្មតា។

-CVE-2025-67644 (ពិន្ទុ CVSS៖ 7.3) - ភាពងាយរងគ្រោះនៃការចាក់ SQL នៅក្នុងការអនុវត្តចំណុចត្រួតពិនិត្យ LangGraph SQLite ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហាររៀបចំសំណួរ SQL តាមរយៈកូនសោតម្រងមេតាដាតា និងដំណើរការសំណួរ SQL ដោយបំពានប្រឆាំងនឹងមូលដ្ឋានទិន្នន័យ។

ការកេងប្រវ័ញ្ចដោយជោគជ័យនៃចំណុចខ្វះខាតដែលបានរៀបរាប់ខាងលើអាចអនុញ្ញាតឱ្យអ្នកវាយប្រហារអានឯកសាររសើបដូចជាការកំណត់រចនាសម្ព័ន្ធ Docker ស្រូបយកអាថ៌កំបាំងរសើបតាមរយៈការចាក់បញ្ចូលរហ័ស និងចូលប្រើប្រវត្តិការសន្ទនាដែលទាក់ទងនឹងលំហូរការងាររសើប។ គួរកត់សម្គាល់ថាព័ត៌មានលម្អិតនៃ CVE-2025-68664 ក៏ត្រូវបានចែករំលែកដោយ Cyata ក្នុងខែធ្នូ ឆ្នាំ 2025 ដោយផ្តល់ឱ្យវានូវឈ្មោះសម្ងាត់ LangGrinch។

ចំណុចខ្សោយទាំងនេះត្រូវបានជួសជុលនៅក្នុងកំណែដូចខាងក្រោម -

-CVE-2026-34070 - langchain-core >=1.2.22

-CVE-2025-68664 - langchain-core 0.3.81 និង 1.2.5

-CVE-2025-67644 - langgraph-checkpoint-sqlite 3.0.1

ការរកឃើញនេះគូសបញ្ជាក់ម្តងទៀតអំពីរបៀបដែលបរិក្ខារបំពង់ទឹកបញ្ញាសិប្បនិម្មិត (AI) មិនមានភាពស៊ាំនឹងចំណុចខ្សោយសុវត្ថិភាពបុរាណទេ ដែលអាចធ្វើឱ្យប្រព័ន្ធទាំងមូលប្រឈមនឹងហានិភ័យ។

ការវិវឌ្ឍនេះកើតឡើងប៉ុន្មានថ្ងៃបន្ទាប់ពីកំហុសសុវត្ថិភាពដ៏សំខាន់មួយដែលប៉ះពាល់ដល់ Langflow (CVE-2026-33017, ពិន្ទុ CVSS: 9.3) បានស្ថិតនៅក្រោមការកេងប្រវ័ញ្ចយ៉ាងសកម្មក្នុងរយៈពេល 20 ម៉ោងនៃការបង្ហាញជាសាធារណៈ ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារលួចយកទិន្នន័យរសើបពីបរិស្ថានអ្នកអភិវឌ្ឍន៍។

លោក Naveen Sunkavally ប្រធានស្ថាបត្យករនៅ Horizon3.ai បាននិយាយថា ចំណុចខ្សោយនេះមានមូលហេតុដូចគ្នានឹង CVE-2025-3248 ហើយកើតចេញពីចំណុចបញ្ចប់ដែលមិនបានផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវដែលប្រតិបត្តិកូដតាមអំពើចិត្ត។ ដោយសារអ្នកគំរាមកំហែងធ្វើចលនាយ៉ាងលឿនដើម្បីកេងប្រវ័ញ្ចចំណុចខ្សោយដែលទើបបង្ហាញថ្មីៗ វាមានសារៈសំខាន់ណាស់ដែលអ្នកប្រើប្រាស់អនុវត្តបំណះឱ្យបានឆាប់តាមដែលអាចធ្វើទៅបានសម្រាប់ការការពារដ៏ល្អប្រសើរ។

លោក Cyera បាននិយាយថា "LangChain មិនមានដោយឯកោទេ។ វាស្ថិតនៅចំកណ្តាលនៃបណ្តាញពឹងផ្អែកដ៏ធំមួយដែលលាតសន្ធឹងពាសពេញ AI stack។ បណ្ណាល័យរាប់រយរុំ LangChain ពង្រីកវា ឬពឹងផ្អែកលើវា"។ "នៅពេលដែលចំណុចខ្សោយមាននៅក្នុងស្នូលរបស់ LangChain វាមិនត្រឹមតែប៉ះពាល់ដល់អ្នកប្រើប្រាស់ផ្ទាល់នោះទេ។ វារីករាលដាលតាមរយៈបណ្ណាល័យខាងក្រោមនីមួយៗ រាល់ការរុំព័ទ្ធ រាល់ការរួមបញ្ចូលដែលទទួលមរតកផ្លូវកូដងាយរងគ្រោះ"។