- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

រលកថ្មីនៃការវាយប្រហារតាមអ៊ីនធឺណិតកំពុងធ្វើឱ្យស្ថាប័នហិរញ្ញវត្ថុមានការប្រុងប្រយ័ត្នខ្ពស់ ខណៈដែលភ្នាក់ងារគំរាមកំហែងបានបង្កើនការប្រើប្រាស់ PXA Stealer — ដែលជាមេរោគលួចព័ត៌មានដ៏មានឥទ្ធិពល — ប្រឆាំងនឹងអង្គការនានានៅទូទាំងពិភពលោក។

ការកើនឡើងនេះកើតឡើងបន្ទាប់ពីការរុះរើដោយជោគជ័យរបស់អាជ្ញាធរអនុវត្តច្បាប់នៃប្រតិបត្តិការលួចព័ត៌មានសំខាន់ៗ រួមទាំង Lumma, Rhadamanthys និង RedLine ពេញមួយឆ្នាំ 2025។

ដោយសារវេទិកាទាំងនោះត្រូវបានលុបចោល PXA Stealer បានចូលមកបំពេញចន្លោះប្រហោងនេះ ដោយអ្នកស្រាវជ្រាវប៉ាន់ប្រមាណថាសកម្មភាពរបស់ខ្លួនបានកើនឡើងពី 8 ទៅ 10 ភាគរយក្នុងអំឡុងត្រីមាសទីមួយនៃឆ្នាំ 2026។

យុទ្ធនាការទាំងនេះប្រើអ៊ីមែលបន្លំដែលមាន URL ព្យាបាទដែលដឹកនាំជនរងគ្រោះឱ្យទាញយកឯកសារ ZIP ដែលពោរពេញទៅដោយមេរោគដែលលាក់។

អ្នកវាយប្រហារប្រើឯកសារក្លែងក្លាយជាច្រើនដើម្បីទាក់ទាញគោលដៅ — ចាប់ពីប្រវត្តិរូបសង្ខេបក្លែងក្លាយ និងកម្មវិធីដំឡើង Adobe Photoshop រហូតដល់ទម្រង់ពន្ធ និងឯកសារផ្លូវច្បាប់។

ភាពចម្រុះនេះធានាថាការគំរាមកំហែងអាចទៅដល់បុគ្គលិកនៅទូទាំងនាយកដ្ឋានជាច្រើននៅក្នុងអង្គការហិរញ្ញវត្ថុ ដែលធ្វើឱ្យវាពិបាកក្នុងការការពារប្រឆាំងនឹងតម្រងអ៊ីមែលទំហំតែមួយសមនឹងទាំងអស់។

អ្នកវិភាគ និងអ្នកស្រាវជ្រាវអំពីការគំរាមកំហែងរបស់ CyberProof បានកំណត់អត្តសញ្ញាណយុទ្ធនាការដែលកំពុងរីកចម្រើននេះក្នុងអំឡុងត្រីមាសទី 1 ឆ្នាំ 2026 ដោយកត់សម្គាល់ពីការផ្តោតអារម្មណ៍ដោយចេតនារបស់ខ្លួនទៅលើស្ថាប័នហិរញ្ញវត្ថុសកល។

ការស៊ើបអង្កេតរបស់ពួកគេផ្តោតលើចង្កោមយុទ្ធនាការមួយដែលភ្ជាប់ទៅនឹងឧបករណ៍កំណត់អត្តសញ្ញាណ bot ដែលមានស្លាក "Verymuchxbot" ដែលខុសគ្នាតាមវិធីសំខាន់ៗជាច្រើនពីសកម្មភាព PXA Stealer ដែលបានរាយការណ៍ជាសាធារណៈចាប់ពីខែសីហា ឆ្នាំ 2025។

តាមរយៈការតាមដានខ្សែសង្វាក់សម្លាប់ពេញលេញ - ពីអ៊ីមែលបន្លំដំបូងរហូតដល់ការលួចទិន្នន័យចុងក្រោយ - ក្រុមអាចកត់ត្រាយ៉ាងច្បាស់ពីរបៀបដែលមេរោគឈានដល់គោលដៅរបស់វា។

PXA Stealer ត្រូវបានបង្កើតឡើងដើម្បីប្រមូលព័ត៌មានសម្ងាត់កម្មវិធីរុករក ពាក្យសម្ងាត់ដែលបានរក្សាទុក និងទិន្នន័យកាបូបរូបិយប័ណ្ណគ្រីបតូពីម៉ាស៊ីនដែលឆ្លងមេរោគដោយស្ងាត់ៗ។

បន្ទាប់ពីប្រមូលព័ត៌មាននេះ វាផ្ញើអ្វីៗគ្រប់យ៉ាងទៅអ្នកវាយប្រហារតាមរយៈបណ្តាញ Telegram ដែលជួយឱ្យចរាចរណ៍ចេញជៀសវាងការត្រួតពិនិត្យ។

មេរោគក៏សរសេរធាតុចុះបញ្ជីដើម្បីធានាថាវានៅតែដំណើរការសូម្បីតែបន្ទាប់ពីម៉ាស៊ីនត្រូវបានចាប់ផ្តើមឡើងវិញក៏ដោយ ដែលផ្តល់ឱ្យអ្នកវាយប្រហារនូវសិទ្ធិចូលប្រើរយៈពេលវែងទៅកាន់ប្រព័ន្ធដែលរងការសម្របសម្រួល។

អ្វីដែលធ្វើឱ្យយុទ្ធនាការនេះខុសប្លែកពីគេគឺរបៀបដែលវាលាយបញ្ចូលគ្នាទៅក្នុងសកម្មភាពប្រព័ន្ធធម្មតាដោយធម្មជាតិ។ អ្នកវាយប្រហារប្រើឧបករណ៍ Windows ស្របច្បាប់ និងប្តូរឈ្មោះឯកសារដើម្បីផ្គូផ្គងឈ្មោះដំណើរការដែលទុកចិត្ត ដែលកាត់បន្ថយឱកាសនៃការរកឃើញ។

ខណៈពេលដែល PXA Stealer បន្តពង្រីកខ្លួន អង្គការនានាក្នុងវិស័យហិរញ្ញវត្ថុប្រឈមមុខនឹងហានិភ័យកាន់តែខ្លាំងឡើងចំពោះទិន្នន័យរបស់ពួកគេ។

នៅខាងក្នុងខ្សែសង្វាក់នៃការឆ្លងមេរោគ

ការវាយប្រហារចាប់ផ្តើមនៅពេលដែលជនរងគ្រោះត្រូវបានបោកបញ្ឆោតឱ្យទាញយកបណ្ណសារ ZIP ដែលមានឈ្មោះថា Pumaproject.zip ពីដែន downloadtheproject[.]xyz។

បណ្ណសារនេះមានឯកសារមួយឈ្មោះថា Document.docx.exe ដែលត្រូវបានរចនាឡើងឱ្យមើលទៅដូចជាឯកសារ Word ដែលគ្មានគ្រោះថ្នាក់។

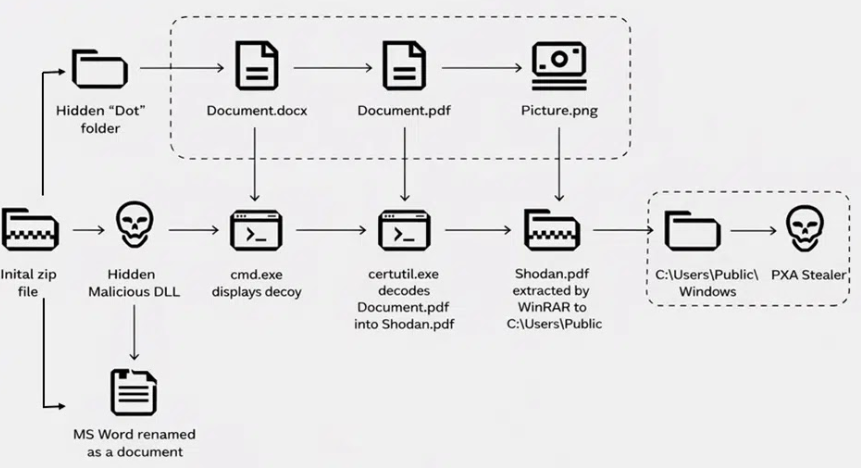

នៅពេលដែលជនរងគ្រោះដំណើរការវា មេរោគនឹងចាប់ផ្តើមដំណើរការ ដោយទាញយកអ្នកបកប្រែ Python បណ្ណាល័យ Python ជាច្រើន និងស្គ្រីបព្យាបាទ ខណៈពេលដែលបង្កើតថតឯកសារលាក់មួយឈ្មោះថា "Dots" ដើម្បីរក្សាទុកសមាសធាតុវាយប្រហារដែលនៅសល់។

នៅក្នុងថតឯកសារ “Dots” អ្នកវាយប្រហាររក្សាទុកឯកសារគោលពីរ WinRar ស្របច្បាប់មួយដែលត្រូវបានប្តូរឈ្មោះទៅជា picture.png រួមជាមួយនឹងបណ្ណសារដែលបានអ៊ិនគ្រីបដែលក្លែងបន្លំជា Shodan.pdf។

ឧបករណ៍ Windows certutil ឌិគ្រីបឯកសារនេះ បន្ទាប់ពីនោះឯកសារគោលពីរ WinRar នឹងស្រាយបណ្ណសារដោយប្រើពាក្យសម្ងាត់ “shodan2201”។