- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

យុទ្ធនាការវិស្វកម្មសង្គមដែលរំលោភបំពាន Microsoft Teams និង Windows Quick Assist កំពុងវិវឌ្ឍម្តងទៀត ដោយ BlueVoyant បានព្រមានថា អ្នកវាយប្រហារឥឡូវនេះកំពុងដាក់ពង្រាយមេរោគដែលទើបកំណត់អត្តសញ្ញាណថ្មីមួយដែលមានឈ្មោះថា A0Backdoor បន្ទាប់ពីបញ្ចុះបញ្ចូលបុគ្គលិកឱ្យប្រគល់ការចូលប្រើពីចម្ងាយ។

សកម្មភាពនេះត្រួតស៊ីគ្នាជាមួយនឹងយុទ្ធសាស្ត្រដែលពីមុនភ្ជាប់ទៅនឹង Blitz Brigantine ដែលក៏ត្រូវបានតាមដានថាជា Storm-1811 ដែលជាចង្កោមដែលមានការលើកទឹកចិត្តផ្នែកហិរញ្ញវត្ថុដែល Microsoft បានភ្ជាប់ទៅនឹងប្រតិបត្តិការ ransomware Black Basta។

យោងតាម BlueVoyant ការវាយប្រហារជាធម្មតាចាប់ផ្តើមជាមួយនឹងការទម្លាក់គ្រាប់បែកអ៊ីមែល ដែលគោលដៅត្រូវបានគ្របដណ្ដប់ដោយសារឥតបានការ ហើយបន្ទាប់មកត្រូវបានទាក់ទងដោយនរណាម្នាក់ដែលក្លែងបន្លំជាការគាំទ្រផ្នែក IT ផ្ទៃក្នុងលើ Microsoft Teams។

អ្នកវាយប្រហារផ្តល់ជូនដើម្បីជួយជួសជុលបញ្ហាអ៊ីមែល និងបញ្ចុះបញ្ចូលបុគ្គលិកឱ្យបើកដំណើរការ Quick Assist ដែលជាឧបករណ៍គាំទ្រពីចម្ងាយរបស់ Microsoft ស្របច្បាប់ដែលអនុញ្ញាតឱ្យចែករំលែកអេក្រង់ និងការគ្រប់គ្រងឧបករណ៍។

ពីមុន Microsoft បានព្រមានថា Storm-1811 បានប្រើវិធីសាស្រ្តដូចគ្នា ដោយផ្ញើសារ និងការហៅទូរស័ព្ទ Teams ពីគណនីជំនួយក្លែងក្លាយ មុនពេលស្នើសុំការចូលប្រើ Quick Assist។

អ្នកដំឡើង MSI ដែលបានចុះហត្ថលេខាលាក់ Backdoor ថ្មីមួយ

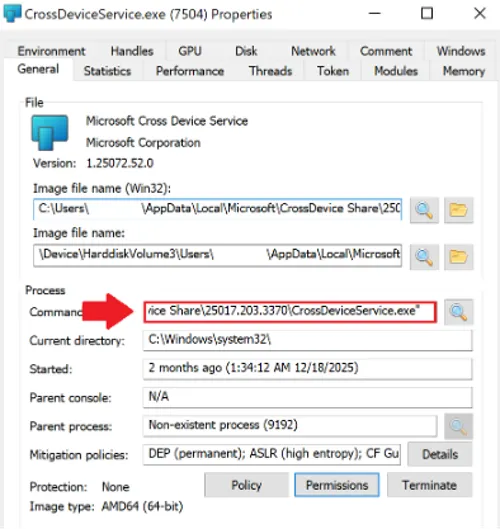

នៅពេលដែលជនរងគ្រោះយល់ព្រមលើវគ្គនេះ BlueVoyant និយាយថា អ្នកវាយប្រហារធ្វើចលនាយ៉ាងលឿនដើម្បីដាក់ពង្រាយអ្នកដំឡើង MSI ដែលបានចុះហត្ថលេខាឌីជីថល ដោយក្លែងបន្លំជាសមាសធាតុដែលទាក់ទងនឹង Microsoft Teams និងកញ្ចប់ CrossDeviceService។

ក្នុងករណីដែលត្រូវបានស៊ើបអង្កេត ឯកសារ MSI មួយចំនួនត្រូវបានបង្ហោះនៅលើកន្លែងផ្ទុកទិន្នន័យលើពពកផ្ទាល់ខ្លួនរបស់ Microsoft តាមរយៈតំណភ្ជាប់ដែលមានសញ្ញាសម្ងាត់ ដែលជាវិធីសាស្ត្រចែកចាយដែលធ្វើឱ្យការទាញយកមើលទៅគួរឱ្យទុកចិត្តជាងមុន និងអាចធ្វើឱ្យស្មុគស្មាញដល់ការប្រមូលឯកសារកោសល្យវិច្ច័យនៅពេលក្រោយ។

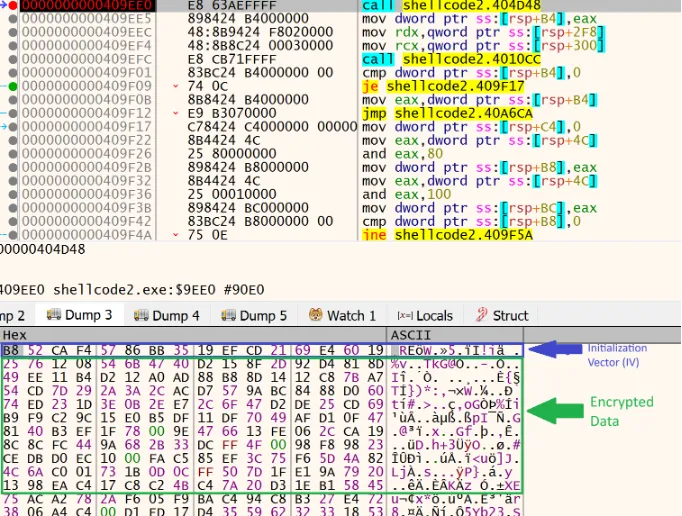

ប្រសិនបើបរិស្ថានមើលទៅខុស មេរោគអាចផ្លាស់ប្តូរតក្កវិជ្ជានៃការចុចគ្រាប់ចុចរបស់វា ហើយមិនអាចឌិគ្រីបបានត្រឹមត្រូវ ដែលធ្វើឱ្យគំរូពិបាកវិភាគនៅខាងក្រៅលក្ខខណ្ឌដែលបានគ្រោងទុក។

បន្ទុកចុងក្រោយនោះគឺជាអ្វីដែល BlueVoyant ហៅថា A0Backdoor ដែលជា backdoor ដែលមាននៅក្នុងអង្គចងចាំ ដែលចាប់ស្នាមម្រាមដៃរបស់ម៉ាស៊ីនដែលរងការសម្របសម្រួល ហើយបន្ទាប់មកទំនាក់ទំនងតាមរយៈការជីករូង DNS សម្ងាត់ជំនួសឱ្យការតភ្ជាប់ដោយផ្ទាល់ដែលច្បាស់ជាង។

ជំនួសឱ្យការបញ្ជូនបន្តទៅកាន់ហេដ្ឋារចនាសម្ព័ន្ធអ្នកវាយប្រហារ មេរោគនេះផ្ញើការស្វែងរកកំណត់ត្រា MX ទៅកាន់ឧបករណ៍ដោះស្រាយឡើងវិញជាសាធារណៈដូចជា 1.1.1.1 ជាមួយនឹងទិន្នន័យដែលបានអ៊ិនកូដដែលលាក់នៅក្នុងស្លាក DNS និងការឆ្លើយតប។

BlueVoyant បាននិយាយថា ការរចនាជួយឱ្យចរាចរណ៍លាយបញ្ចូលគ្នា និងអាចគេចពីការរកឃើញដែលផ្តោតលើការជីករូង DNS ដែលមានមូលដ្ឋានលើ TXT ឬវគ្គបញ្ជា និងគ្រប់គ្រងចេញដោយផ្ទាល់។

យុទ្ធនាការនេះមានសារៈសំខាន់ ពីព្រោះវាបង្ហាញថាអ្នកការពារសៀវភៅណែនាំដូចគ្នាបានតាមដានចាប់តាំងពីឆ្នាំ 2024 នៅតែដំណើរការ ប៉ុន្តែជាមួយនឹងឧបករណ៍ដែលបានធ្វើឱ្យស្រស់ថ្លា និងពាក្យបញ្ជា និងគ្រប់គ្រងសម្ងាត់បន្ថែមទៀត។

ក្រុមហ៊ុន Microsoft បានចងក្រងឯកសារខ្សែសង្វាក់មុនថាជាក្រុម ឬការក្លែងបន្លំផ្អែកលើសំឡេង បន្ទាប់មកដោយការប្រើប្រាស់ខុស Quick Assist បន្ទាប់មកការដាក់ពង្រាយឧបករណ៍តាមដានដូចជា QakBot, Cobalt Strike, SystemBC និងទីបំផុត Black Basta ransomware។

ក្រោយមក Trend Micro បានរាយការណ៍ពីការទម្លាក់គ្រាប់បែកអ៊ីមែលស្រដៀងគ្នា ការក្លែងបន្លំក្រុម និងសកម្មភាព Quick Assist នៅក្នុងការឈ្លានពានរបស់ Black Basta និង Cactus ដែលពង្រឹងគំរូទូលំទូលាយដែល BlueVoyant ឥឡូវនេះភ្ជាប់ទៅចង្កោមមេរោគថ្មីនេះ។

សម្រាប់អ្នកការពារ មេរៀនគឺច្បាស់លាស់៖ ចាត់ទុក Microsoft Teams ជាឆានែលចូលប្រើដំបូង មិនមែនគ្រាន់តែជាកម្មវិធីសហការនោះទេ។ អង្គការនានាគួរតែដាក់កម្រិត ឬលុប Quick Assist ចេញនៅកន្លែងដែលវាមិនត្រូវបានទាមទារ តាមដានការជជែក Teams ខាងក្រៅដែលមិនបានស្នើសុំ និងស៊ើបអង្កេតកម្មវិធីដំឡើង MSI ដែលបានចុះហត្ថលេខា ឬប្រព័ន្ធគោលពីរដែលមានម៉ាក Microsoft ដែលលេចឡើងក្នុងថតឯកសារដែលអាចសរសេរដោយអ្នកប្រើប្រាស់មិនធម្មតា។

ការរកឃើញចុងក្រោយបំផុតរបស់ BlueVoyant បង្ហាញថាអ្នកវាយប្រហារមិនបោះបង់ចោលការបោកប្រាស់ដែលទទួលបានជោគជ័យនោះទេ ប៉ុន្តែកំពុងកែលម្អវាដោយស្ងៀមស្ងាត់ដើម្បីមើលទៅស្របច្បាប់ជាងមុន ខណៈពេលដែលធ្វើឱ្យមេរោគរបស់ពួកគេពិបាករកឃើញ។