- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

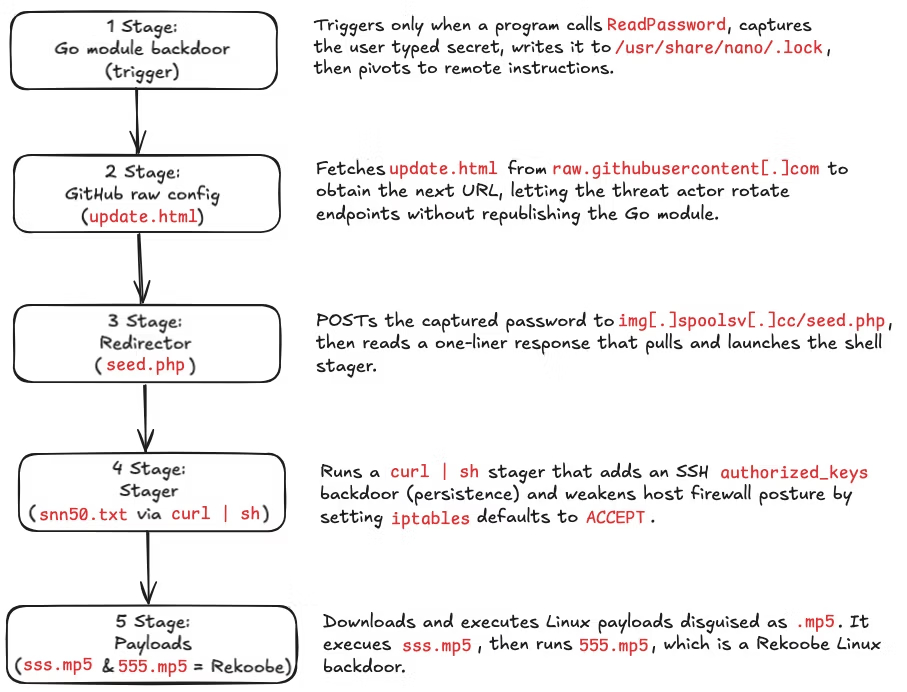

ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានបង្ហាញព័ត៌មានលម្អិតអំពីម៉ូឌុល Go ព្យាបាទមួយ ដែលត្រូវបានរចនាឡើងដើម្បីប្រមូលពាក្យសម្ងាត់ បង្កើតការចូលប្រើជាប់លាប់តាមរយៈ SSH និងបញ្ជូន backdoor Linux ដែលមានឈ្មោះថា Rekoobe។

ម៉ូឌុល Go github[.]com/xinfeisoft/crypto ក្លែងបន្លំមូលដ្ឋានកូដ "golang.org/x/crypto" ស្របច្បាប់ ប៉ុន្តែចាក់កូដព្យាបាទដែលទទួលខុសត្រូវចំពោះការលួចយកអាថ៌កំបាំងដែលបានបញ្ចូលតាមរយៈការសួរពាក្យសម្ងាត់ស្ថានីយទៅកាន់ចំណុចបញ្ចប់ពីចម្ងាយ ទាញយកស្គ្រីបសែលជាការឆ្លើយតប និងប្រតិបត្តិវា។

អ្នកស្រាវជ្រាវសន្តិសុខ Socket លោក Kirill Boychenko បាននិយាយថា "សកម្មភាពនេះសមនឹងការភាន់ច្រឡំនៃ namespace និងការក្លែងបន្លំនៃឃ្លាំងរង golang.org/x/crypto ស្របច្បាប់ (និងកញ្ចក់ GitHub របស់វា github.com/golang/crypto)"។ "គម្រោងស្របច្បាប់កំណត់អត្តសញ្ញាណ go.googlesource.com/crypto ជា canonical ហើយចាត់ទុក GitHub ជាកញ្ចក់ ដែលជាភាពខុសគ្នាដែលតួអង្គគំរាមកំហែងរំលោភបំពានដើម្បីធ្វើឱ្យ github.com/xinfeisoft/crypto មើលទៅធម្មតានៅក្នុងក្រាហ្វអាស្រ័យ"។

ជាពិសេស ច្រកខាងក្រោយត្រូវបានដាក់នៅក្នុងឯកសារ "ssh/terminal/terminal.go" ដូច្នេះរាល់ពេលដែលកម្មវិធីជនរងគ្រោះហៅ ReadPassword() - មុខងារមួយដែលសន្មត់ថាមានន័យថាអានការបញ្ចូលដូចជាពាក្យសម្ងាត់ពីស្ថានីយ - វាបណ្តាលឱ្យព័ត៌មាននោះចាប់យកអាថ៌កំបាំងអន្តរកម្ម។

ការទទួលខុសត្រូវចម្បងនៃស្គ្រីបដែលបានទាញយកគឺដើម្បីដំណើរការជាឧបករណ៍រៀបចំ Linux ដោយបន្ថែមសោ SSH របស់ភ្នាក់ងារគំរាមកំហែងទៅឯកសារ "/home/ubuntu/.ssh/authorized_keys" កំណត់គោលការណ៍លំនាំដើមរបស់ iptables ដើម្បីទទួលយកក្នុងការប៉ុនប៉ងបន្ធូរបន្ថយការរឹតបន្តឹងជញ្ជាំងភ្លើង និងទាញយកបន្ទុកបន្ថែមពីម៉ាស៊ីនមេខាងក្រៅ ខណៈពេលដែលក្លែងបន្លំពួកវាជាមួយផ្នែកបន្ថែម .mp5។

ក្នុងចំណោមបន្ទុកទាំងពីរ មួយគឺជាជំនួយដែលសាកល្បងការតភ្ជាប់អ៊ីនធឺណិត និងព្យាយាមទំនាក់ទំនងជាមួយអាសយដ្ឋាន IP ("154.84.63[.]184") តាមរយៈច្រក TCP 443។ Socket បានកត់សម្គាល់ថាកម្មវិធីនេះទំនងជាដំណើរការជាអ្នកស៊ើបការណ៍សម្ងាត់ ឬអ្នកផ្ទុក។

បន្ទុកដែលបានទាញយកលើកទីពីរត្រូវបានវាយតម្លៃថាជា Rekoobe ដែលជាមេរោគ Trojan Linux ដែលគេស្គាល់ ដែលត្រូវបានរកឃើញនៅក្នុងធម្មជាតិចាប់តាំងពីយ៉ាងហោចណាស់ឆ្នាំ 2015។ ច្រកខាងក្រោយនេះមានសមត្ថភាពទទួលពាក្យបញ្ជាពីម៉ាស៊ីនមេដែលគ្រប់គ្រងដោយអ្នកវាយប្រហារ ដើម្បីទាញយកបន្ទុកបន្ថែម លួចឯកសារ និងប្រតិបត្តិ reverse shell។ ថ្មីៗនេះនៅក្នុងខែសីហា ឆ្នាំ 2023 Rekoobe ត្រូវបានដាក់ឱ្យប្រើប្រាស់ដោយក្រុមរដ្ឋចិនដូចជា APT31។

ខណៈពេលដែលកញ្ចប់នេះនៅតែត្រូវបានចុះបញ្ជីនៅលើ pkg.go.dev ក្រុមសន្តិសុខ Go បានចាត់វិធានការដើម្បីរារាំងកញ្ចប់នេះថាជាមេរោគ។

លោក Boychenko បាននិយាយថា "យុទ្ធនាការនេះទំនងជានឹងធ្វើម្តងទៀត ពីព្រោះគំរូនេះមានការខិតខំប្រឹងប្រែងទាប និងផលប៉ះពាល់ខ្ពស់៖ ម៉ូឌុលដែលមើលទៅដូចគ្នា ដែលភ្ជាប់ព្រំដែនតម្លៃខ្ពស់ (ReadPassword) ប្រើ GitHub Raw ជាសូចនាករបង្វិល បន្ទាប់មកបង្វែរទៅជា curl | sh staging និង Linux payload delivery"។

"អ្នកការពារគួរតែរំពឹងទុកការវាយប្រហារខ្សែសង្វាក់ផ្គត់ផ្គង់ស្រដៀងគ្នាដែលកំណត់គោលដៅបណ្ណាល័យ 'credential edge' ផ្សេងទៀត (SSH helpers, CLI auth prompts, database connectors) និងការប្រយោលបន្ថែមទៀតតាមរយៈផ្ទៃ hosting ដើម្បីបង្វិលហេដ្ឋារចនាសម្ព័ន្ធដោយមិនចាំបាច់បោះពុម្ពកូដឡើងវិញ"។