- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

នៅក្នុងការកើនឡើងយ៉ាងខ្លាំងនៃការវាយប្រហារខ្សែសង្វាក់ផ្គត់ផ្គង់ យុទ្ធនាការមេរោគ GlassWorm បានវិវត្តន៍ដើម្បីឆ្លងទៅបរិស្ថានអ្នកអភិវឌ្ឍន៍ដោយប្រើការពឹងផ្អែកអន្តរកាល។

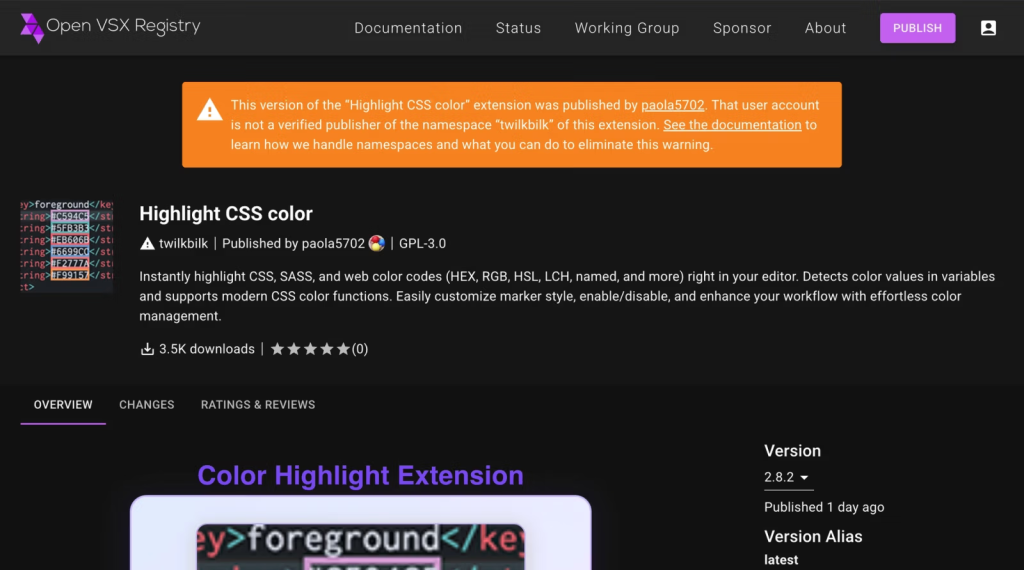

នៅថ្ងៃទី 13 ខែមីនា ឆ្នាំ 2026 ក្រុមស្រាវជ្រាវ Socket បានរាយការណ៍ពីការកំណត់អត្តសញ្ញាណយ៉ាងហោចណាស់ 72 ផ្នែកបន្ថែម Open VSX ដ៏គ្រោះថ្នាក់ថ្មីដែលភ្ជាប់ទៅនឹងយុទ្ធនាការនេះ។

ជំនួសឱ្យការដាក់បន្ទុកមេរោគដោយផ្ទាល់ទៅក្នុងផ្នែកបន្ថែមដំបូង អ្នកគំរាមកំហែងឥឡូវនេះកំពុងក្លែងបន្លំមេរោគដោយទាញវាតាមរយៈការអាប់ដេតបន្ទាប់បន្សំបន្ទាប់ពីការជឿទុកចិត្តត្រូវបានបង្កើតឡើង។

72 ផ្នែកបន្ថែម Open VSX ដ៏គ្រោះថ្នាក់

ស្នូលនៃបច្ចេកទេសថ្មីនេះពឹងផ្អែកលើការរំលោភបំពានវាល manifest ផ្នែកបន្ថែមស្របច្បាប់ពីរ៖ extensionPack និង extensionDependencies។ លក្ខណៈពិសេសទាំងនេះត្រូវបានរចនាឡើងដំបូងដើម្បីជួយអ្នកអភិវឌ្ឍន៍ឱ្យងាយស្រួលដាក់ផ្នែកបន្ថែមដែលត្រូវការជាមួយគ្នា។

ទោះជាយ៉ាងណាក៏ដោយ ប្រតិបត្តិករ GlassWorm កំពុងបោះពុម្ពផ្សាយផ្នែកបន្ថែមដែលហាក់ដូចជាមិនបង្កគ្រោះថ្នាក់ និងឯករាជ្យទៅកាន់បញ្ជីឈ្មោះ Open VSX ជាមុនសិន។

យោងតាមក្រុមស្រាវជ្រាវ Socket នៅពេលដែលអ្នកអភិវឌ្ឍន៍ដំឡើង និងទុកចិត្តផ្នែកបន្ថែមទាំងនេះ អ្នកវាយប្រហារនឹងចេញផ្សាយការអាប់ដេតនៅពេលក្រោយដែលកែប្រែឯកសារ manifest។

ការអាប់ដេតនេះណែនាំដោយសម្ងាត់នូវតំណភ្ជាប់ extensionPack ឬ extensionDependencies ទៅកាន់កម្មវិធី GlassWorm loader ដែលលាក់ដាច់ដោយឡែកមួយ។

ជាលទ្ធផល កម្មវិធីនិពន្ធកូដដំឡើងការពឹងផ្អែកដែលមានគំនិតអាក្រក់ដោយស្វ័យប្រវត្តិនៅក្នុងផ្ទៃខាងក្រោយ ដែលធ្វើឱ្យការពិនិត្យកូដដំបូងស្តង់ដារគ្មានប្រសិទ្ធភាពទាំងស្រុង។

ដើម្បីបង្កើនវិសាលភាពរបស់ពួកគេ អ្នកវាយប្រហារបានក្លែងបន្លំឧបករណ៍ប្រើប្រាស់របស់អ្នកអភិវឌ្ឍន៍ដ៏ពេញនិយមយ៉ាងខ្លាំង ហើយបំប៉ោងចំនួនទាញយកដល់រាប់ពាន់។

កញ្ចប់ព្យាបាទចំនួន 72 នេះធ្វើត្រាប់តាម linters ដែលប្រើយ៉ាងទូលំទូលាយ កម្មវិធីធ្វើទ្រង់ទ្រាយកូដដូចជា Prettier និង ESLint និងឧបករណ៍ភាសាដ៏ពេញនិយមសម្រាប់ Python, Vue, Angular និង Flutter។

ជាពិសេស យុទ្ធនាការនេះក៏កំណត់គោលដៅអ្នកអភិវឌ្ឍន៍ដោយប្រើឧបករណ៍បញ្ញាសិប្បនិម្មិតផងដែរ។ ភ្នាក់ងារគំរាមកំហែងបានបង្កើតផ្នែកបន្ថែមដែលក្លែងបន្លំជាជំនួយការអ្នកអភិវឌ្ឍន៍ AI ដូចជា Claude Code, Codex និង Antigravity។

ក្នុងករណីខ្លះ ដូចជាកញ្ចប់ daeumer-web.es-linter-for-vs-code អ្នកវាយប្រហារបានប្រើការវាយអក្សរដោយផ្ទាល់នៃឈ្មោះអ្នកបោះពុម្ពផ្សាយស្របច្បាប់ ដើម្បីមើលទៅគួរឱ្យទុកចិត្ត និងបញ្ឆោតជនរងគ្រោះដែលមិនសង្ស័យ។

ខណៈពេលដែល GlassWorm រក្សាគោលដៅចម្បងរបស់ខ្លួនក្នុងការលួចព័ត៌មានសម្ងាត់ក្នុងស្រុក ទិន្នន័យការកំណត់រចនាសម្ព័ន្ធ និងអាថ៌កំបាំងបរិស្ថានពីស្ថានីយការងាររបស់អ្នកអភិវឌ្ឍន៍ មេរោគខ្លួនឯងកាន់តែមានភាពធន់។

វ៉ារ្យ៉ង់ចុងក្រោយបំផុតបង្ហាញពីសមត្ថភាពបច្ចេកទេសកម្រិតខ្ពស់ជាច្រើន៖

-ការបង្វិលហេដ្ឋារចនាសម្ព័ន្ធ៖ អ្នកវាយប្រហារបានផ្លាស់ប្តូរហេដ្ឋារចនាសម្ព័ន្ធកាបូប Solana របស់ពួកគេទៅអាសយដ្ឋានថ្មី (6YGcuyFRJKZtcaYCCFba9fScNUvPkGXodXE1mJiSzqDJ) ខណៈពេលដែលបន្ថែមអាសយដ្ឋាន IP ពាក្យបញ្ជា និងគ្រប់គ្រងថ្មី (45.32.151.157 និង 70.34.242.255)។

-ការបិទបាំងកម្រិតខ្ពស់៖ កម្មវិធីផ្ទុកទិន្នន័យដែលរុំដោយ AES ឋិតិវន្តត្រូវបានជំនួសដោយបច្ចេកទេសបិទបាំង RC4, base64 និង string-array ដែលធ្ងន់ជាង។

-ការឌិគ្រីបពីចម្ងាយ៖ កូនសោឌិគ្រីបលែងត្រូវបានរក្សាទុកនៅក្នុងផ្នែកបន្ថែមទៀតហើយ។ ឥឡូវនេះពួកវាត្រូវបានទាញយកដោយថាមវន្តពីបឋមកថាឆ្លើយតប HTTP ដែលគ្រប់គ្រងដោយអ្នកវាយប្រហារដូចជា ivbase64 និង secretkey។

-របាំងការពារការប្រតិបត្តិ៖ មេរោគនៅតែបន្តប្រើប្រាស់ការប្រតិបត្តិ JavaScript ដែលមានដំណាក់កាល ការប្រតិបត្តិកូដតាមដានក្នុងអង្គចងចាំ អនុស្សរណៈប្រតិបត្តិការ Solana សម្រាប់ការធ្លាក់ចុះដែលស្លាប់ និងការកំណត់ទីតាំងភូមិសាស្ត្រ និងតំបន់ពេលវេលារបស់រុស្ស៊ីដើម្បីគេចពីការវិភាគ។

ការកាត់បន្ថយការការពារ

ដោយសារតែកញ្ចប់ព្យាបាទទាំងនេះហាក់ដូចជាមិនបង្កគ្រោះថ្នាក់ទាំងស្រុងនៅពេលបោះពុម្ពផ្សាយដំបូង ក្រុមអភិវឌ្ឍន៍ត្រូវតែកែសម្រួលការអនុវត្តសុវត្ថិភាពរបស់ពួកគេ។

ការពិនិត្យឡើងវិញនូវកូដនៃផ្នែកបន្ថែមនៅពេលចេញផ្សាយលើកដំបូងរបស់វាលែងគ្រប់គ្រាន់ដើម្បីធានាសុវត្ថិភាពទៀតហើយ។